Som diskuterat och känt mycket tydligt, ransomware virus WannaCry si Petya kunde inte orsaka skador på så stor skala om de inte använde en tjänst Windows, vänster aktiverad av default de Microsoft i åtminstone konstiga skäl.

SMBv1 är den tjänst som utnyttjades och kunde tränga igenom miljontals datorer Windows PC från hela världen. Vad det än är Windows 10, Windows 8 eller Windows 7, SMBv1 måste inaktiveras omedelbart.

Innan vi går in i handledningen, låt oss se vad betyder detta SMBv1.

SMBv1 är det gamla protokollet Server Message Block används av Windows för fildelning i ett lokalt nätverk. Senare ersattes detta protokoll av två versioner. SMBv2 si SMBv3. Den senare kan förbli aktiv på systemet. De är säkra och kan inte utnyttjas.

Enligt Microsoft har SMBv1-protokollet förblivit aktivt på operativsystem av den enkla anledningen att det finns ett antal gamla applikationer som använder detta protokoll, de uppdateras för SMBv2 si SMBv3. Konstigt anledning att lämna något sådant i åtanke att veta i förväg cyberattacker som detta protokoll är en stor risk.

Hur du inaktiverar SMBv1 på Windows 8 och Windows 10

börjar med Windows 10 Fall Creators Update (större uppdatering förväntas i september 2017) Microsoft kommer att inaktivera senast default SMBv1. Vi vet inte varför det tog så mycket skada innan Microsoft att fatta detta beslut, men det är en annan fråga. Fram till dess kan SMBv1 lätt inaktiveras i kontrollpanelen → Program → Sväng Windows funktioner på eller av. Du behöver inte utvisas i datorer för att göra detta.

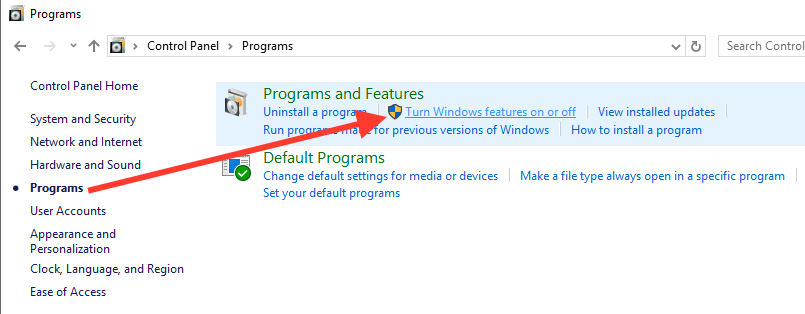

- Öppna kontrollpanelen och klicka på "Program".

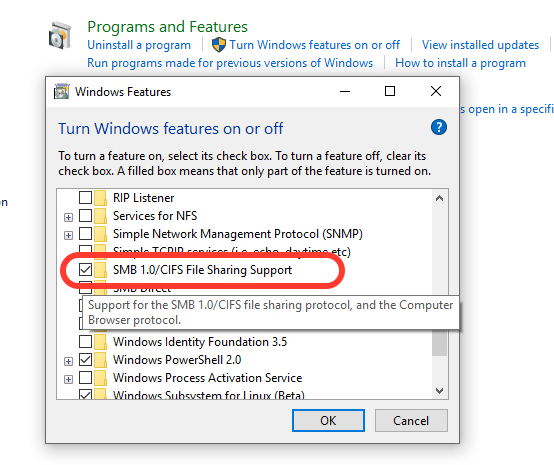

- i listan över tjänster, applikationer och protokoll Windows, identifiera och avmarkera "SMB 1.0 / CIFS Fildelningsstöd"

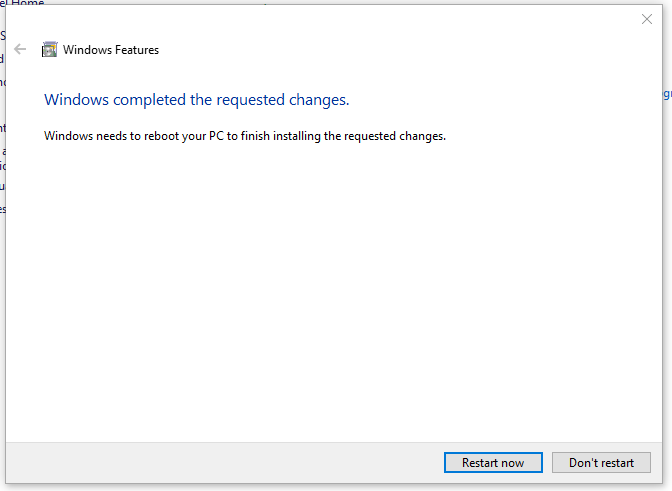

Klicka på "OK" och starta sedan om efter att avaktiveringen har lyckats.

För Windows 7, att inaktivera SMBv1 är lite mer komplicerat och kräver lite uppmärksamhet. Du måste redigera registren Windows (Windows Registry) för att inaktivera protokollet.

Hur du inaktiverar SMBv1 på Windows 7

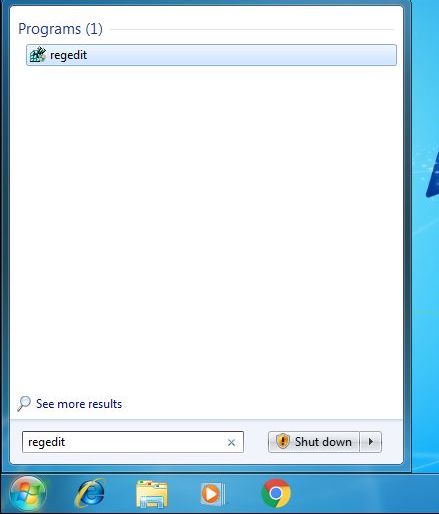

- öppna registerredigeraren från Strat → sök “regedit".

- i Registerredigeraren använder vi fältet till vänster för att navigera till:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

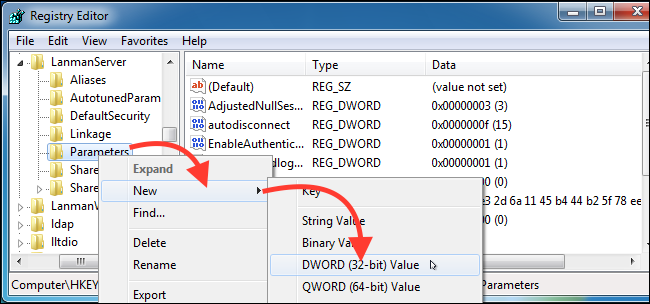

Nästa steg är att skapa en ny undernyckel under "Parametrar". Högerklicka på “parametrar”→ Nya → DWORD (32-bitars) värde.

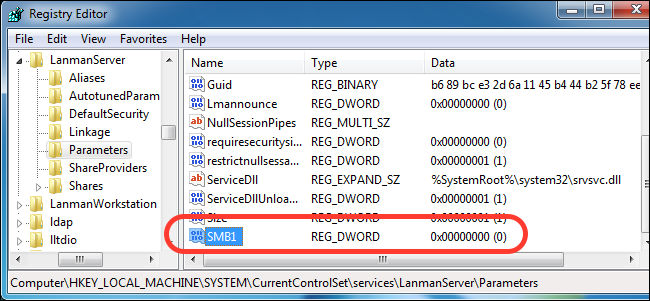

Namnet på det nya värdet kommer att vara "SMB1" med värdet "0", vilket betyder att det är inaktiverat.

Allt du behöver göra nu är att stänga av det Registereditorn och starta om operativsystemet. Efter omstarten kommer SMBv1-protokollet att inaktiveras.

Som en förtydligande är SMBv1 inte direkt ansvarig för ransomware-infektionen WannaCry si Petya. Genom detta protokoll fick det bara tillåtas att sprida viruset till lokala nätverk, infektera miljontals datorer runt om i världen.

Glöm inte att använda aktuell virusprogramvara, säkerhetskopiera viktiga filer, och sist men inte minst, klicka på knappar och länkar du klickar på.